Pourquoi tester les fuites DNS, IP et WebRTC est indispensable en 2026

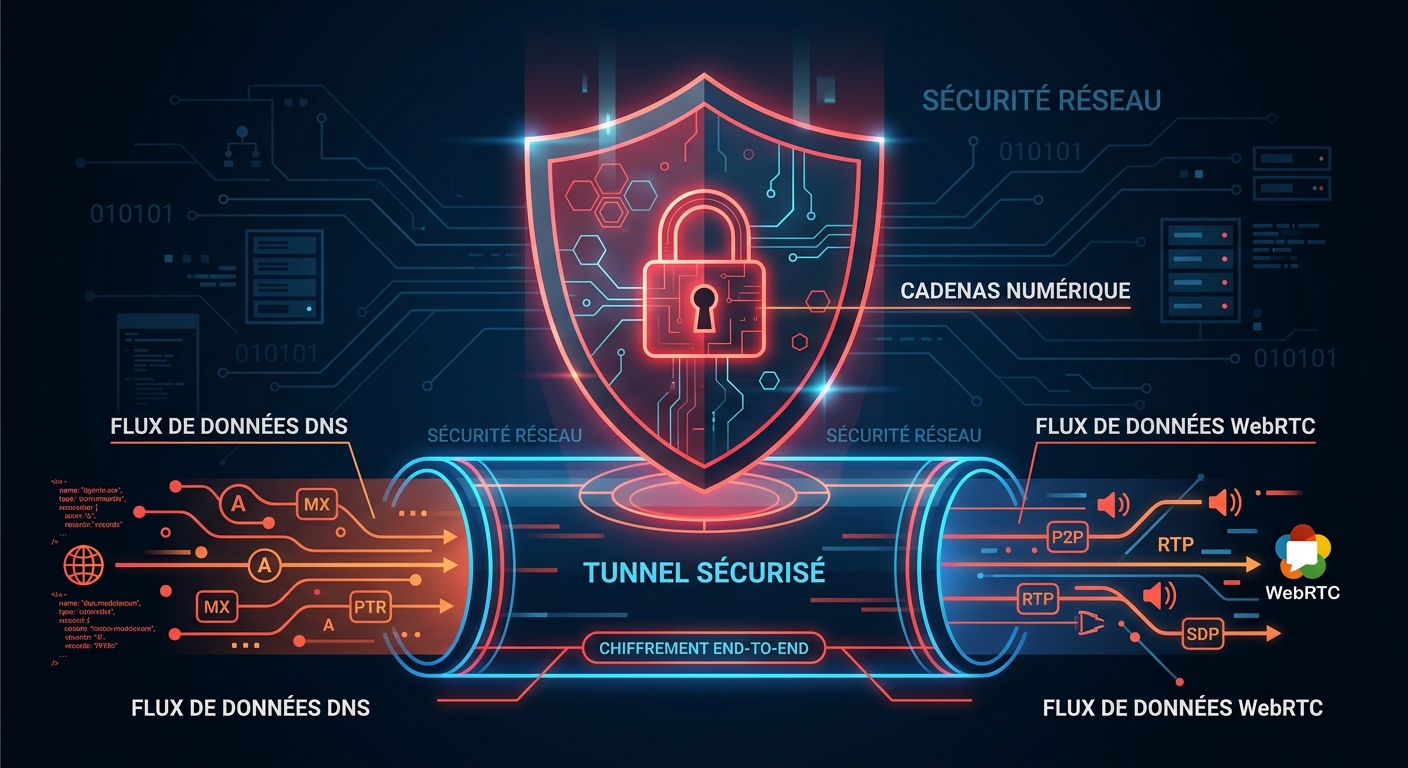

Vous utilisez un VPN pour protéger votre vie privée en ligne ? C’est un excellent réflexe. Mais savez-vous vraiment si votre VPN fait correctement son travail ? Chaque jour, des milliers d’internautes pensent naviguer de manière anonyme alors que leur véritable adresse IP, leurs requêtes DNS ou leur identifiant WebRTC fuient à travers leur connexion.

Une fuite DNS expose les sites que vous visitez à votre fournisseur d’accès Internet. Une fuite IP révèle votre localisation géographique réelle. Et une fuite WebRTC peut trahir votre adresse IP même lorsque votre VPN est activé. Le résultat ? Votre anonymat est une illusion.

Dans ce guide complet, nous allons vous expliquer comment détecter chaque type de fuite, quels outils utiliser pour les tester et surtout comment les corriger définitivement. Que vous soyez débutant ou utilisateur avancé, vous trouverez ici toutes les réponses pour garantir une protection réelle de votre vie privée.

Qu’est-ce qu’une fuite DNS et comment la détecter ?

Le rôle du DNS dans votre navigation

Le DNS (Domain Name System) est le carnet d’adresses d’Internet. Lorsque vous tapez un nom de domaine comme « google.com », votre appareil envoie une requête DNS pour traduire ce nom en adresse IP. Sans VPN, ces requêtes passent par les serveurs DNS de votre fournisseur d’accès Internet (FAI), qui peut alors enregistrer l’intégralité de votre historique de navigation.

Lorsque vous activez un VPN, vos requêtes DNS sont censées transiter par les serveurs DNS du fournisseur VPN. Mais si la configuration n’est pas optimale, certaines requêtes peuvent « fuir » vers les serveurs de votre FAI — c’est ce qu’on appelle une fuite DNS.

Les causes principales des fuites DNS

- Configuration réseau incorrecte : votre système d’exploitation peut être configuré pour utiliser un serveur DNS spécifique qui contourne le tunnel VPN.

- Protocole IPv6 non pris en charge : si votre VPN ne gère que l’IPv4, les requêtes IPv6 peuvent fuir hors du tunnel.

- Fonctionnalité « Smart Multi-Homed Name Resolution » de Windows : cette fonction envoie des requêtes DNS à tous les adaptateurs réseau simultanément, y compris ceux hors du tunnel VPN.

- VPN mal configuré ou de mauvaise qualité : les VPN gratuits peu fiables sont souvent responsables de fuites DNS.

Outils gratuits pour tester les fuites DNS

Voici les meilleurs outils pour vérifier si vos requêtes DNS fuient :

- DNSLeakTest.com — L’outil de référence. Lancez le test étendu (« Extended test ») pour obtenir une analyse complète des serveurs DNS utilisés.

- IPLeak.net — Un outil tout-en-un qui teste simultanément les fuites DNS, IP et WebRTC.

- Perfect Privacy DNS Leak Test — Test précis avec identification géographique des serveurs DNS détectés.

- BrowserLeaks DNS — Interface claire et résultats détaillés.

Pour aller plus loin dans la protection de vos requêtes DNS, consultez notre comparatif des DNS sécurisés et privés qui détaille les meilleures alternatives à votre DNS par défaut.

Comment réaliser un test de fuite DNS pas à pas

- Désactivez votre VPN et rendez-vous sur dnsleaktest.com. Notez les serveurs DNS affichés (ce sont ceux de votre FAI).

- Activez votre VPN et connectez-vous à un serveur de votre choix.

- Relancez le test en cliquant sur « Extended test ».

- Analysez les résultats : si vous ne voyez que les serveurs DNS de votre fournisseur VPN, tout va bien. Si les serveurs de votre FAI apparaissent encore, vous avez une fuite DNS.

Comprendre et détecter les fuites d’adresse IP

Fuite IPv4 vs fuite IPv6

Votre adresse IP est votre identifiant unique sur Internet. Elle révèle votre localisation géographique approximative, votre FAI et peut être utilisée pour vous tracer en ligne. Un VPN masque normalement votre IP réelle en la remplaçant par celle du serveur VPN.

Cependant, deux scénarios peuvent exposer votre véritable IP :

- Fuite IPv4 : rare avec un VPN correctement configuré, mais possible lors de déconnexions temporaires si le kill switch n’est pas activé.

- Fuite IPv6 : beaucoup plus fréquente. De nombreux VPN ne gèrent pas encore correctement le protocole IPv6, laissant votre adresse IPv6 réelle visible.

Les meilleurs outils pour tester les fuites IP

- IPLeak.net — Affiche votre IP visible (IPv4 et IPv6), votre localisation et vérifie aussi le DNS et le WebRTC.

- WhatIsMyIPAddress.com — Simple et efficace pour vérifier rapidement votre IP publique.

- IPv6Leak.com — Spécialisé dans la détection des fuites IPv6.

- BrowserLeaks IP — Analyse détaillée de votre exposition IP avec informations géographiques.

Test de fuite IP : la méthode complète

- Allez sur ipleak.net sans VPN et notez votre IP réelle.

- Activez votre VPN et rechargez la page.

- Vérifiez que l’IP affichée correspond au serveur VPN choisi et non à votre IP réelle.

- Vérifiez spécifiquement la section IPv6 : aucune adresse IPv6 ne devrait apparaître si votre VPN bloque correctement ce protocole.

Les fuites WebRTC : le danger méconnu

Qu’est-ce que le WebRTC ?

Le WebRTC (Web Real-Time Communication) est une technologie intégrée aux navigateurs modernes (Chrome, Firefox, Edge, Opera) qui permet les communications en temps réel : appels vidéo, partage d’écran, transfert de fichiers. Le problème ? WebRTC peut révéler votre adresse IP locale et publique réelle, même lorsqu’un VPN est activé.

Cette fuite se produit parce que WebRTC utilise le protocole STUN pour établir les connexions peer-to-peer, et ce protocole peut contourner le tunnel VPN pour découvrir votre IP réelle.

Pourquoi les fuites WebRTC sont particulièrement dangereuses

- Elles contournent le VPN : contrairement aux fuites DNS classiques, WebRTC peut révéler votre IP même avec un VPN correctement configuré.

- Elles sont silencieuses : aucune notification ne vous alerte qu’une fuite WebRTC est en cours.

- Elles sont exploitables : n’importe quel site web peut exécuter un script JavaScript pour détecter votre IP réelle via WebRTC.

- Elles exposent votre IP locale : en plus de l’IP publique, WebRTC peut révéler votre adresse IP locale (ex : 192.168.1.x), donnant des informations sur votre réseau interne.

Outils de test WebRTC

- BrowserLeaks WebRTC — Le test le plus complet et détaillé pour les fuites WebRTC.

- IPLeak.net — Section dédiée au WebRTC dans le test global.

- ExpressVPN WebRTC Leak Test — Outil spécialisé par ExpressVPN.

- Surfshark WebRTC Test — Test rapide et clair.

Guide pratique : tester les 3 types de fuites en une seule session

Voici la méthode complète pour auditer votre anonymat en moins de 10 minutes :

Étape 1 : Établir votre référence (sans VPN)

- Désactivez votre VPN et tout proxy.

- Rendez-vous sur ipleak.net.

- Notez : votre IP publique (IPv4 et IPv6), les serveurs DNS détectés, le statut WebRTC.

Étape 2 : Tester avec le VPN activé

- Activez votre VPN et connectez-vous au serveur souhaité.

- Actualisez ipleak.net.

- Vérifiez chaque section :

- IP : doit afficher l’IP du serveur VPN, pas la vôtre.

- DNS : les serveurs affichés doivent appartenir à votre VPN, pas à votre FAI.

- WebRTC : ne doit pas afficher votre IP réelle.

Étape 3 : Tests complémentaires approfondis

- Lancez un test étendu sur dnsleaktest.com pour une analyse DNS plus poussée.

- Vérifiez le WebRTC en détail sur browserleaks.com/webrtc.

- Testez spécifiquement l’IPv6 sur ipv6leak.com.

Comment corriger les fuites DNS

Configurer un DNS sécurisé manuellement

Si votre VPN présente des fuites DNS, vous pouvez forcer l’utilisation de serveurs DNS sécurisés :

- Cloudflare DNS : 1.1.1.1 et 1.0.0.1 (rapide, respectueux de la vie privée)

- Quad9 : 9.9.9.9 et 149.112.112.112 (filtrage malware intégré)

- NextDNS : personnalisable avec filtrage publicitaire et protection contre le tracking

Sur Windows 11, allez dans Paramètres → Réseau → Propriétés de l’adaptateur → DNS et configurez vos serveurs préférés. Pensez aussi à sécuriser Windows 11 de manière globale pour renforcer votre protection.

Activer la protection anti-fuite DNS de votre VPN

La plupart des VPN premium proposent une option « DNS Leak Protection » dans leurs paramètres. Vérifiez qu’elle est bien activée :

- NordVPN : Protection anti-fuite DNS activée par défaut + DNS privé propriétaire.

- ExpressVPN : DNS privé sur chaque serveur, aucune configuration nécessaire.

- Surfshark : Mode « No Borders » avec protection DNS intégrée.

- CyberGhost : Protection DNS automatique avec serveurs propriétaires.

Si vous cherchez un VPN fiable sans vous ruiner, notre guide des meilleurs VPN pas chers en 2026 vous aidera à trouver le bon compromis qualité-prix.

Désactiver la résolution DNS intelligente de Windows

Pour empêcher Windows d’envoyer des requêtes DNS hors du tunnel VPN :

- Ouvrez l’Éditeur de stratégie de groupe (

gpedit.msc). - Naviguez vers Configuration ordinateur → Modèles d’administration → Réseau → Client DNS.

- Activez la stratégie « Désactiver la résolution de noms multirésidents intelligente ».

- Redémarrez votre ordinateur.

Comment corriger les fuites IP (IPv4 et IPv6)

Activer le Kill Switch

Le kill switch est votre filet de sécurité. Il coupe automatiquement votre connexion Internet si le VPN se déconnecte, empêchant toute fuite IP temporaire. Activez-le toujours dans les paramètres de votre VPN.

Désactiver IPv6 ou utiliser un VPN compatible

Si votre VPN ne gère pas l’IPv6 :

- Sur Windows : Ouvrez les propriétés de votre adaptateur réseau et décochez « Protocole Internet version 6 (TCP/IPv6) ».

- Sur macOS : Dans Préférences Système → Réseau → Avancé → TCP/IP, configurez IPv6 sur « Lien local uniquement ».

- Sur votre routeur : Désactivez IPv6 dans les paramètres avancés (consultez notre guide d’installation VPN sur routeur pour plus de détails).

Les meilleurs VPN comme NordVPN, ExpressVPN et Surfshark gèrent nativement l’IPv6 en le bloquant automatiquement ou en le tunnelisant.

Comment corriger les fuites WebRTC

Désactiver WebRTC dans Firefox

Firefox est le seul navigateur majeur permettant de désactiver complètement WebRTC :

- Tapez

about:configdans la barre d’adresse. - Recherchez

media.peerconnection.enabled. - Double-cliquez pour passer la valeur à false.

⚠️ Attention : cette manipulation désactive les appels vidéo/audio intégrés au navigateur (Google Meet, etc.).

Extensions anti-WebRTC pour Chrome et Edge

Chrome ne permet pas de désactiver WebRTC nativement. Utilisez ces extensions :

- WebRTC Leak Prevent — Extension Chrome qui empêche les fuites WebRTC en contrôlant les politiques de routage IP.

- uBlock Origin — Le célèbre bloqueur de publicités inclut une option pour empêcher les fuites WebRTC (Paramètres → Confidentialité → « Empêcher la fuite des adresses IP locales via WebRTC »).

- Extensions VPN natives — NordVPN, ExpressVPN et Surfshark proposent des extensions navigateur avec protection WebRTC intégrée.

Pour maximiser la protection de votre navigateur, découvrez aussi nos recommandations sur les navigateurs les plus sécurisés pour la vie privée.

Utiliser un VPN avec protection WebRTC intégrée

Les meilleurs VPN incluent désormais une protection anti-fuite WebRTC native :

| VPN | Protection WebRTC | Kill Switch | DNS privé | IPv6 géré |

|---|---|---|---|---|

| NordVPN | ✅ Extension + App | ✅ | ✅ | ✅ Bloqué |

| ExpressVPN | ✅ Extension | ✅ | ✅ | ✅ Bloqué |

| Surfshark | ✅ Extension | ✅ | ✅ | ✅ Bloqué |

| CyberGhost | ⚠️ Partiel | ✅ | ✅ | ✅ Bloqué |

| ProtonVPN | ✅ Extension | ✅ | ✅ | ✅ Tunnelisé |

Outils matériels pour renforcer votre protection

Au-delà des solutions logicielles, certains équipements physiques renforcent significativement votre sécurité réseau :

- Routeurs VPN pré-configurés : un routeur avec VPN intégré protège tous les appareils de votre réseau sans configuration individuelle. Voir les routeurs VPN sur Amazon →

- Clés de sécurité YubiKey : pour sécuriser vos comptes VPN avec une authentification matérielle forte. Voir les YubiKey sur Amazon →

- Câbles Ethernet blindés : pour les connexions filaires sécurisées sans risque d’interception WiFi. Voir les câbles Ethernet Cat7 sur Amazon →

Bonnes pratiques pour maintenir un anonymat sans faille

Checklist quotidienne de sécurité

- ✅ Vérifiez que votre VPN est bien connecté avant de naviguer.

- ✅ Testez vos fuites une fois par mois (ou après chaque mise à jour du VPN ou du navigateur).

- ✅ Gardez le kill switch toujours activé.

- ✅ Utilisez un navigateur avec protection WebRTC (Firefox ou extension dédiée).

- ✅ Configurez un DNS sécurisé en complément de votre VPN.

Erreurs courantes à éviter

- ❌ Faire confiance aveuglément à son VPN : même les meilleurs peuvent avoir des bugs. Testez régulièrement.

- ❌ Ignorer IPv6 : c’est la source de fuites la plus courante en 2026.

- ❌ Utiliser un VPN gratuit sans vérifier les fuites : de nombreux VPN gratuits ne protègent pas contre les fuites DNS ou WebRTC.

- ❌ Oublier les extensions navigateur : le VPN système ne protège pas toujours contre les fuites WebRTC.

- ❌ Ne pas activer le kill switch : une déconnexion VPN de 2 secondes suffit pour exposer votre IP.

Quand tester ses fuites ?

- Après l’installation ou la mise à jour de votre VPN

- Après une mise à jour de votre navigateur ou système d’exploitation

- En changeant de réseau WiFi (domicile, bureau, café)

- Après la modification de vos paramètres réseau

- Au minimum une fois par mois à titre préventif

FAQ : Test de fuite DNS, IP et WebRTC

Mon VPN est activé mais le test montre une fuite. Que faire ?

Commencez par vérifier que la protection anti-fuite DNS est bien activée dans les paramètres de votre VPN. Essayez de changer de serveur VPN, puis de protocole (passez à WireGuard ou OpenVPN). Si le problème persiste, contactez le support de votre VPN ou envisagez de changer de fournisseur.

Les fuites WebRTC ne concernent-elles que Chrome ?

Non. Tous les navigateurs basés sur Chromium (Chrome, Edge, Brave, Opera) ainsi que Firefox sont concernés. Seul Safari sur macOS/iOS est relativement protégé car son implémentation WebRTC est plus restrictive. Cependant, Firefox est le seul qui permet de désactiver complètement WebRTC.

Un VPN gratuit peut-il protéger contre toutes les fuites ?

C’est rare. La plupart des VPN gratuits ne proposent pas de protection anti-fuite DNS, n’ont pas de kill switch et ne gèrent pas les fuites WebRTC. Les VPN premium recommandés comme NordVPN, ExpressVPN ou Surfshark offrent une protection complète pour quelques euros par mois.

Est-ce que le mode navigation privée protège contre les fuites ?

Non. Le mode navigation privée empêche uniquement le stockage local de l’historique, des cookies et du cache. Il ne masque pas votre IP, ne chiffre pas votre trafic et ne protège pas contre les fuites DNS ou WebRTC.

À quelle fréquence dois-je tester mes fuites ?

Nous recommandons un test complet au minimum une fois par mois, et systématiquement après toute mise à jour du VPN, du navigateur ou du système d’exploitation. Si vous utilisez des réseaux différents régulièrement, testez à chaque changement de réseau.

Conclusion : ne laissez aucune fuite compromettre votre anonymat

Les fuites DNS, IP et WebRTC sont des menaces réelles et silencieuses qui peuvent anéantir la protection offerte par votre VPN. La bonne nouvelle, c’est qu’elles sont facilement détectables et corrigeables.

En résumé, votre plan d’action :

- Testez régulièrement avec IPLeak.net, DNSLeakTest.com et BrowserLeaks.

- Configurez un DNS sécurisé, activez le kill switch et la protection anti-fuite de votre VPN.

- Bloquez WebRTC dans votre navigateur ou utilisez une extension dédiée.

- Désactivez IPv6 si votre VPN ne le gère pas nativement.

- Choisissez un VPN premium avec protection intégrée contre tous les types de fuites.

Votre anonymat en ligne n’est garanti que si chaque maillon de la chaîne est solide. Prenez 10 minutes aujourd’hui pour tester — vous pourriez être surpris de ce que vous découvrirez.